[datensicherheit.de, 02.03.2025] Laut einer Stellungnahme von Dr. Martin J. Krämer, „Security Awareness Advocate“ bei KnowBe4, vom 19. Februar 2025 haben vor Kurzem Cyber-Sicherheitsforscher der Öffentlichkeit im Blog-Beitrag „New Facebook Copyright Infringement Phishing Campaign“ (s.u.) eine neue, groß angelegte Phishing-Kampagne vorgestellt, welche auf „Facebook Business“-Nutzer abzielt: „Seit dem 20. Dezember 2024, so die Forscher, wurden mehrere tausend E-Mails mit Benachrichtigungen über angebliche Urheberrechtsverletzungen, an Mitarbeiter von Unternehmen mit ,Facebook Business’-Account versandt.“ Mehr als 12.000 Opfer seien bislang ausgemacht worden – beheimatet fast ausnahmslos in den USA (45,0%), der EU (45,5%) und Australien (9,5%). Da auch Vorlagen für Phishing-E-Mails in chinesischer und arabischer Sprache existierten, sei aber auch ein deutlich größerer Opferkreis denkbar.

Foto: KnowBe4

Dr. Martin J. Krämer empfiehlt Unternehmen, die unzähligen ihnen innewohnenden „Human Risks“ im Blick zu behalten und bestmöglich zu managen

Ein Link leitet das Opfer zu einer als „Facebook“-Support getarnten Webseite weiter

Für den Versand ihrer E-Mails nutzten die Angreifer den automatisierten E-Mail-Marketing-Service von „Salesforce“ – ganz legitim, ohne gegen die Nutzungsbedingungen oder die Sicherheitssysteme des Dienstes zu verstoßen. Da sie die Absender-ID nicht änderten, würden ihre E-Mails mit der Adresse „noreply [at] salesforce [dot] com“ gebrandet. „Ihren Opfern – und deren Sicherheitssystemen – erscheinen die Absender so absolut legitim und seriös“, warnt Dr. Krämer.

Er führt weiter aus: „Anders wahrscheinlich – in vielen Fällen – die Aufmachung der E-Mails. Den Kopf der Benachrichtigung ziert ein Fake-,Facebook’-Logo – in unzähligen Varianten, einige schlechter, andere besser gestaltet. Der E-Mail-Text dagegen, klingt dann wieder serös.“ Dem Opfer werde erklärt, dass sein Unternehmen auf „Facebook Business“ eine Urheberrechtsverletzung begangen habe. Es folge die Aufforderung, einen Link anzuklicken.

„Der Link leitet das Opfer dann zu einer Phishing-Webseite, getarnt als ,Facebook’-Supportseite, weiter.“ Dort werde es dazu aufgefordert, für eine Überprüfung seines Kontos seine Anmeldedaten einzugeben – ansonsten müsse Facebook das Unternehmens-Konto löschen.

Angriffskampagne auf „Facebook Business“ reiht sich ein in die zahlreichen Phishing-Attacken vergangener Jahre

„Haben sich die Cyber-Kriminellen in den Besitz der ,Credentials’ gebracht, ist es ihnen ein Leichtes, sich Zugang zum ,Facebook’-Unternehmenskonto zu verschaffen und – im schlimmsten Fall – die Kontrolle über die Seite zu übernehmen.“ Die Angreifer könnten dann etwa Inhalte löschen oder ändern, Nachrichten manipulieren oder auch Änderungen an den Sicherheitseinstellungen vornehmen. Im schlimmsten Fall könne sich das Opfer dann nicht mehr in sein eigenes Konto einwählen. Die möglichen Folgen seien ein Stillstand des Online-Vertriebs und Vertrauensverluste bei Partnern, Zulieferern und Kunden.

Diese Attacke auf „Facebook Business“ reihe sich ein in die zahlreichen Phishing-Angriffskampagnen der vergangenen Jahre, welche es auf die „Credentials“ von Business-Plattformen abgesehen hätten. „Erinnert sei hier nur an die unzähligen Kampagnen der letzten Monate, die ,LinkedIn’- und ,Xing’-Accounts zum Gegenstand hatten.“

Unternehmen aller Branchen – auch und gerade die kleinen und mittleren – könne nur geraten werden, hier möglichst rasch gegenzusteuern, ihr Human-Risk-Management besser in den Blick und in den Griff zu bekommen. „Denn nach wie vor stellen gestohlene Anmeldedaten das Einfallstor Nr. 1 eines jeden erfolgreichen Cyber-Angriffs dar!“, so Dr. Krämer.

Moderne Anti-Phishing-E-Mail-Lösungen kombinieren KI mit Crowdsourcing

Die eigenen Mitarbeiter, wie in den vergangenen Jahren in vielen Unternehmen nur allzu häufig geschehen, von Zeit zu Zeit einem Phishing-Trainingkurs zu unterziehen, genüge nicht mehr. Um die Risiken der eigenen Mitarbeiter umfassend im Blick und im Griff zu behalten, müsse das Human-Risk-Management professioneller, zielgerichteter, kontinuierlicher aufgestellt werden.

Längst ließen sich Phishing-Trainings, -Schulungen und -Tests, KI sei Dank, personalisieren, zuschneiden auf die spezifischen Schwachstellen der einzelnen Mitarbeiter, und automatisiert – und damit kontinuierlicher – zum Einsatz bringen.

Moderne Anti-Phishing-E-Mail-Lösungen kombinierten KI mit sogenanntem Crowdsourcing, um so selbst neueste „Zero Day“-Bedrohungen frühzeitig aufspüren und rechtzeitig abwehren zu können – so dass sie gar nicht erst in die Posteingänge der Mitarbeiter gelangten. Dr. Krämers abschließender Kommentar: „Mit solchen und ähnlichen Lösungen wird es Unternehmen auch in Zukunft gelingen, die unzähligen ,Human Risks’, die jedem Unternehmen nun einmal innewohnen, im Blick zu behalten und bestmöglich zu managen.“

Weitere Informationen zum Thema:

CHECK POINT, Harmony Email & Collaboration team, 06.02.2025

SECURITY / New Facebook Copyright Infringement Phishing Campaign

datensicherheit.de, 25.02.2025

Neue Phishing-Kampagne: Warnung vor Angriffen auf hochrangige X-Konten / Attacken auf „X“-Accounts u.a. von Politikern, Technologieunternehmen und Krypto-Währungen

datensicherheit.de, 23.02.2025

Phishing-Saison 2025: IT-Entscheider sollten sich auf KI-gesteuerte Kampagnen vorbereiten / Agentenbasierte KI-Modelle sind eine spezielle Form Künstlicher Intelligenz (KI), bei der diese in Form vieler autonomer Einheiten operieren

datensicherheit.de, 20.02.2025

Zimperium-Studie: Deutliche Zunahme von Mobile-Phishing-Angriffen / Neuer „zLabs Mishing Report“ ermittelt Anstieg von Betrug per SMS, QR-Code oder E-Mail

[datensicherheit.de, 09.12.2024] Nach dem BGH-Urteil zum „facebook“-Datenleck hat der Verbraucherzentrale Bundesverband (vzbv) nach eigenen Angaben am 9. Dezember 2024 eine Sammelklage gegen die Meta Platforms Ltd. eingereicht. Diese Klage soll demnach Millionen in Deutschland lebenden Betroffenen helfen, kostenlos Schadenersatzansprüche gegenüber dem Beitreiber von „facebook“ durchzusetzen. Außerdem könnten mit diesem Schritt mögliche Ansprüche von Verbrauchern zum Jahreswechsel nicht mehr verjähren. Der Bundesgerichtshof (BGH) habe für den „bloßen Kontrollverlust“ über die eigenen Daten in einem Einzelfall rund 100 Euro als Schadenersatz-Höhe für angemessen befunden. Dies gehe aus seiner Entscheidung vom 18. November hervor (Az. VI ZR 10/24). Dieses Urteil zum „facebook“-Datenleck erleichtere es Betroffenen, Schadenersatz zu bekommen. Sie müssten laut BGH keinen Nachweis mehr erbringen, „dass ihnen durch ein Datenleck individuelle Nachteile entstanden sind“. Die bloße Betroffenheit reiche aus.

Millionen „facebook“-Nutzern in Deutschland Weg für Entschädigung ebnen

Mit dieser Sammelklage eröffne der vzbv Millionen „facebook“-Nutzern in Deutschland einen Weg für eine Entschädigung in Folge des dortigen Datenlecks: „Der Verbraucherzentrale Bundesverband verhilft Betroffenen zu ihrem Recht“, so Jutta Gurkmann, vzbv-Geschäftsbereichsleiterin „Verbraucherpolitik“.

Ansprüche Betroffener könnten mittels Sammelklage nicht mehr einfach verjähren: „Die vzbv-Sammelklage hemmt die drohende Verjährung von Schadenersatzansprüchen zum Jahreswechsel.“ Betroffene müssten noch abwarten, um sich voraussichtlich ab dem Jahr 2025 der Sammelklage anzuschließen.

Durch „facebook“-Datenleck wurden persönliche Daten von weltweit 533 Millionen Nutzern offengelegt

Die Unterstützung der Sammelklage richtet sich laut vzbv an „facebook-Nutzer“, welche von dem 2021 bekannt gewordenen „facebook“-Datenleck betroffen waren. Ihnen stehe voraussichtlich ein Betrag in Höhe von mindestens 100 Euro Schadenersatz zu. Für Verbraucher, die sich dieser Sammelklage anschließen, sei dieser Weg kostenlos.

Durch das „facebook“-Datenleck seien persönliche Daten von weltweit 533 Millionen Nutzern öffentlich geworden. „Unter den Daten sollen sich laut Medienberichten auch rund sechs Millionen ,facebook’-Konten aus Deutschland befinden.“ Die gestohlenen Daten hätten unter anderem für Spam-Nachrichten, Phishing-SMS oder Identitätsdiebstahl verwendet werden können.

Musterfeststellungsklage gegen „facebook“-Betreiber

„Der Verbraucherzentrale Bundesverband reicht die Sammelklage als ,Musterfeststellungsklage’ ein.“ Er wolle damit Voraussetzungen für Schadenersatzansprüche und -höhe feststellen lassen, damit Betroffene ihre Ansprüche leichter durchsetzen könnten. Noch könnten sich Verbraucher der Klage nicht anschließen. „Das geht erst, sobald das Bundesamt für Justiz das Klageregister öffnet. Voraussichtlich wird das Anfang des Jahres 2025 geschehen.“ Der vzbv werde darüber informieren, „wenn es soweit ist“.

Schon jetzt könnten sich aber Interessierte und Betroffene für den „News-Alert“ des vzbv anmelden. Dadurch erhielten sie künftig direkt Informationen zu aktuellen Entwicklungen rund um diese Sammelklage: „Sie bekommen beispielsweise eine Mail, sobald das Klageregister offen ist und sie sich der Sammelklage anschließen können.“

Weitere Informationen zum Thema:

verbraucherzentrale, 09.12.2024

Datenlecks bei Facebook: So prüfen Sie, ob Sie betroffen sind

verbraucherzentrale, 09.12.2024

Sammelklage gegen Facebook wegen Datenleck / Abonnieren Sie den News-Alert zur Klage, um über den Verlauf des Verfahrens informiert zu werden / Tragen Sie sich beim Bundesamt für Justiz ins Klageregister ein, sobald es eröffnet ist

datensicherheit.de, 27.06.2022

facebook Messenger: Mittels Phishing-Angriff Millionen von Anmeldedaten entwendet / Hunderte Millionen facebook-Nutzer könnten vom Phishing betroffen sein

datensicherheit.de, 07.04.2021

Facebook-Datenleck: Maßnahmen gegen drohenden Identitätsdiebstahl / Persönliche Daten von 533 Millionen Facebook-Nutzern, einschließlich Telefonnummern, online geleakt

[datensicherheit.de, 09.09.2024] „Das Risiko eines Internetnutzers, Opfer eines erfolgreichen Online-Betrugs zu werden, es ist und bleibt hoch – auch in Deutschland“, warnt Dr. Martin J. Krämer, „Security Awareness Advocate“ bei KnowBe4, in seiner aktuellen Stellungnahme und verweist auf den im Mai 2024 erschienenen CyberSicherheitsmonitor „CyMon“ des BSI; diese spreche hierzu „eine mehr als deutliche Sprache“. So hätten 44 Prozent aller Deutschen, die 2023 Opfer einer Straftat im Internet wurden, es laut diesem Report mit mindestens einer Variante von Online-Betrug zu tun gehabt.

Foto: KnowBe4

Dr. Martin J. Krämer: Security Awareness Trainings – Arbeitnehmer sollten jede Chance, die ihnen hier geboten wird, nutzen!

Online-Scams für Cyber-Kriminelle äußerst lukratives Geschäft

„Online-Scams, das zeigt der Bericht mehr als deutlich, sind für Cyber-Kriminelle zu einem äußerst lukrativen Geschäft geworden.“ Längst gehe es dabei nicht mehr allein um den Versand von Fake-E-Mails oder die Angabe falscher Daten bei Online-Händlern. Das Feld der Online-Betrüger sei komplexer, vielseitiger geworden. „Praktisch täglich liest man mittlerweile von Banking-Scams, Romance-Scams, Travel-Scams und zahlreichen weiteren Online-Betrugsvarianten.“ Im Frühjahr 2024 ist laut Dr. Krämer offenbar eine neue Variante hinzugekommen: „Die Rede ist von ,Funeral Scams’.“

Cyber-Experten der Malwarebytes Labs hätten auf „facebook“ diese neue Betrugsmasche ausgemacht, über deren Auftreten in Großbritannien mittlerweile sogar schon mehrfach die BBC berichtet habe. Ziel solcher Angreifer sei es, ihre Opfer zur Übergabe einer „Gebühr“ oder einer „Spende“‘ – also einer Geldsumme – oder gleich ihrer Kreditkartendaten zu bewegen.

Vorgehen der Cyber-Kriminellen beim Funeral Scam

Dr. Krämer berichtet über das Vorgehen der Cyber-Kriminellen beim „Funeral Scam“: „Zunächst suchen sie auf ,facebook’ nach Posts, in denen von einer Beerdigung die Rede ist. Dann warten sie ab, bis ein Bestattungsunternehmen eine offizielle Nachricht zum Verstorbenen postet. Hat das Bestattungsinstitut den Post abgesetzt, platzieren sie innerhalb kürzester Zeit direkt darunter einen Kommentar. Der sieht dann so aus, als ob er vom Bestattungsunternehmen selbst stammen würde.“ Um die Glaubwürdigkeit des Posts zu erhöhen, statteten sie diesen häufig noch mit Fotos und persönlichen Daten des oder der Verstorbenen aus.

Unterschiedliche Kommentar-Varianten seien bereits im Umlauf. Weitere würden sicherlich schon bald hinzukommen. In einem werde zu einer Spende für die Hinterbliebenen aufgerufen. In einem anderen werde Freunden und Verwandten des oder der Verstobenen die Hinzuschaltung zu einem Live-Stream von der Trauerfeier angeboten. „Allen gemein ist, dass die Leser der Kommentare am Ende immer aufgefordert werden, den Kommentar zu teilen und so ihre privaten Kontakte auf den Spendenaufruf beziehungsweise den Live-Stream aufmerksam zu machen.“

Live-Stream-Variante relativ neuer Cyber-Betrugsansatz

Da es sich bei der Live-Stream-Variante um einen relativ neuen Betrugsansatz handele, solle dieser nachfolgend kurz einmal vorgestellt werden: „Am Ende der Nachricht befindet sich ein Link. Klickt ein Opfer auf diesen, wird es über mehrere Fake-Webseiten zu einer Fake-Streaming-Webseite weitergeleitet, auf der es sich für einen Zugang zum Live-Stream anmelden muss.“ Anschließend werde es aufgefordert, Daten seiner Kreditkarte einzugeben. Dies, so die Webseite, sei erforderlich, um den Standort des Nutzers zu verifizieren.

Das Unternehmen besitze nur Streaming-Lizenzen für bestimmte Staaten. Eine dreitägige kostenlose Probemitgliedschaft würde dann aktiviert, die neben dem Livestream auch sämtliche auf der Website angebotenen Filme umfasse. Die Testmitgliedschaft könne jederzeit gekündigt werden. Nach drei Tagen würde sie dann automatisch in eine reguläre Mitgliedschaft überführt werden – zu deutlich günstigeren Konditionen als bei den derzeit gängigen Streaming-Diensten. „Jedoch: betrachtet man das Angebot etwas genauer, so entdeckt man rasch den kleingedruckten Hinweis, dass bei einem Eintritt in eine Test- oder reguläre Mitgliedschaft automatisch auch noch eine sogenannte ‚Zweitmitgliedschaft‘ aktiviert werden würde – verbunden mit einer signifikanten Erhöhung der Kosten.“

Abwehr von Cyber-Betrug: Auch Internetnutzer dienstlich wie privat zu mehr Engagement aufgerufen

Britische Bestattungsunternehmen hätten bereits reagiert und begonnen, ihre Online-Ankündigungen mit dem Hinweis zu versehen, „dass ihre Beerdigungen nicht gelivestreamt werden“. Doch auch Internetnutzer müssten mehr tun – immer tiefer würden Online-Betrüger in unseren Alltag vordringen. Man müsse sich über aktuelle Praktiken im Online-Betrug auf dem Laufenden halten, aktiv für das Erkennen, Melden und Abwehren von Phishing-, „Spear Phishing“- und „Social Engineering“-Angriffen rüsten.

Glücklicherweise setzten viele Unternehmen für ihre Mitarbeiter schon heute auf Fortbildungsmaßnahmen in den Bereichen Phishing, „Spear Phishing“ und „Social Engneering“, böten ihnen „Security Awareness Trainings“ an. Dr. Krämer rät abschließend: „Arbeitnehmer sollten jede Chance, die ihnen hier geboten wird, nutzen!“ Nur so werde es ihnen gelingen, sich und ihre Familien auch in den kommenden Jahren erfolgreich gegen Online-Betrüger zur Wehr zu setzen.

Weitere Informationen zum Thema:

Bundesamt für Sicherheit in der Informationstechnik

Befragung zur Cybersicherheit 2024 / CyMon Der Cybersicherheitsmonitor

MalwarebytesLabs, Pieter Arntz, 23.08.2024

Fake funeral “live stream” scams target grieving users on Facebook

BBC News, Joanna Morris, 19.03.2024

Mourners targeted in Facebook funeral scams

[datensicherheit.de, 02.11.2023] Der Hamburgische Beauftragte für Datenschutz und Informationsfreiheit (HmbBfDI) geht in seiner aktuellen Stellungnahme auf das geplante Abonnement-Modell bei „facebook“ und „Instagram“ ein: Das Geschäftsmodell dieser Sozialen Netzwerke wird sich demnach „auf Druck der Datenschutzbehörden ändern müssen“. Dies sei die Konsequenz eines Beschlusses des Europäischen Datenschutzausschusses (EDSA) vom 27. Oktober 2023. Die europäischen Aufsichtsbehörden hätten damit zum ersten Mal von dem Instrument Gebrauch gemacht, „in einem Dringlichkeitsverfahren endgültige Maßnahmen zu erlassen, die für den gesamten Geltungsbereich der DSGVO wirken“.

Meta hat bereits angekündigt, Bezahl-Modell einführen zu wollen

Laut HmbBfDI wurde dem Unternehmen Meta als Betreiber dieser Dienste die personalisierte Werbung ohne Vorliegen einer entsprechenden Einwilligung untersagt. „Aufgrund der Dringlichkeit wurde für die Umsetzung nur ein kurzer Zeitraum eingeräumt.“ Ein jahrelanger Verstoß gegen das Datenschutzrecht müsse damit in Kürze beendet werden. Dies sei „ein gutes und wichtiges Ergebnis“, welches die Wirksamkeit der europäischen Datenschutzaufsicht aufzeige.

Meta habe bereits angekündigt, ein Bezahl-Modell einzuführen, um entsprechende Anforderungen des EDSA (EDPB) bzw. der für Meta federführend zuständigen Aufsichtsbehörde in Irland umzusetzen. Zahlenden Nutzern solle dann keine Werbung mehr ausgespielt werden. „Wer kein entsprechendes Abonnement abschließt, muss in die personalisierte Werbung einwilligen, um das Netzwerk weiter nutzen zu können.“

Ob geplante Umsetzung durch Meta rechtskonform ist, derzeit noch offen

Der HmbBfDI verweist in diesem Zusammenhang auf den Beschluss der Datenschutzkonferenz (DSK) zu Abonnement-Modellen auf Websites, auf den sich auch Meta in seinem Modell beziehe. Die darin aufgestellten Anforderungen würden durch die deutschen Aufsichtsbehörden bei nationalen Anbietern geltend gemacht und von diesen umgesetzt. „Sie sind aus unserer Sicht auch durch ein Bezahl-Modell bei den Diensten von Meta oder in anderen Sozialen Netzwerken zu erfüllen.“ Hierzu gehörten „Granularität bei der Einwilligung, Transparenz und Verzicht auf irreführende Gestaltungsmittel“.

Ob die geplante Umsetzung durch Meta dies leistet und damit in Zukunft ein insoweit rechtskonformes Angebot vorliegt, sei noch offen. „Wir befinden uns dazu insbesondere mit der irischen Aufsichtsbehörde und den anderen betroffenen nationalen Aufsichtsbehörden in einem laufenden Dialog.“ Die deutschen Aufsichtsbehörden hätten auf Grundlage des genannten Beschlusses auf verschiedene Problemfelder hingewiesen und erwarteten nun eine überprüfbare rechtliche Bewertung durch die federführende Behörde in Irland.

Weitere Informationen zum Thema:

edpb EUROPEAN DATA PROTECTION BOARD, 01.11.2023

EDPB Urgent Binding Decision on processing of personal data for behavioural advertising by Meta

DSK DATENSCHUTZKONFERENZ

Beschluss der Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder vom 22. März 2023 / Bewertung von Pur-Abo-Modellen auf Websites

[datensicherheit.de, 04.07.2023] Laut einer aktuellen Stellungnahme des Bundesbeauftragten für den Datenschutz und die Informationsfreiheit (BfDI) hat der Gerichtshof der Europäischen Union (EuGH) am 4. Juli 2023 sein Urteil zur sogenannten Meta-Entscheidung des Bundeskartellamts verkündet. Der BfDI begrüßt nach eigenen Angaben dieses Urteil in seiner Bedeutung für den Datenschutz.

Foto: Bundesregierung/Kugler

Prof. Ulrich Kelber gratuliert Bundeskartellamt zum Erfolg…

Meta-Entscheidung zeigt auch: Bundeskartellamt muss zuständige Datenschutzaufsichtsbehörden einbinden

„Es freut mich, dass der EuGH anerkennt, dass die Einhaltung von Datenschutzanforderungen wettbewerbsrelevant ist und Kartellbehörden erlaubt, zum Schutz des Wettbewerbs auch die Vereinbarkeit des Verhaltens von Unternehmen mit Datenschutzrecht zu prüfen“, so der BfDI. Professor Ulrich Kelber. Er gratuliert dem Bundeskartellamt zu diesem „Erfolg“.

Der EuGH habe auch klargestellt, dass vorrangig die unabhängigen Datenschutzaufsichtsbehörden Verstöße gegen die Datenschutz-Grundverordnung (DSGVO) festzustellen hätten. „Daher muss das Bundeskartellamt die zuständigen Datenschutzaufsichtsbehörden vor einer eigenen Entscheidung in datenschutzrechtlichen Fragen einbinden.“

Nicht nur bei Mata: Bürger besser vor rechtswidrigen und missbräuchlichen Datenverarbeitungen schützen

Kartell- und Datenschutzaufsichtsbehörden könnten datengetriebene Geschäftsmodelle nur erfolgreich regulieren, „wenn sie eng zusammenarbeiten“. Dies bestätigt laut der Professor Kelber „die Praxis in Deutschland, wo Bundeskartellamt und der Bundesdatenschutzbeauftragte entsprechend kooperieren“.

Gemeinsam mit seinen europäischen Kollegen werde sich der BfDI die Entscheidung in der „Task Force“ des Europäischen Datenschutzausschusses zum Zusammenspiel von Datenschutz, Wettbewerb und Verbraucherschutz auswerten und „Best Practices“ für eine effiziente Zusammenarbeit festlegen, damit Bürger besser vor „rechtswidrigen und missbräuchlichen Datenverarbeitungen“ geschützt werden könnten. Die Erfahrungen der Zusammenarbeit in Deutschland seien dafür eine gute Grundlage.

Praxis von Meta gerügt, Daten zu detaillierten Nutzerprofilen zu verknüpfen

Hintergrund des Verfahrens sei die Praxis von Meta, die Daten seiner Nutzer nicht nur auf „facebook“ selbst, sondern auch bei seinen Tochterfirmen und über Schnittstellen auf anderen Webseiten zu sammeln und zu detaillierten Nutzerprofilen zu verknüpfen. Aus Sicht des Bundeskartellamts missbrauche Meta damit seine marktbeherrschende Stellung.

„Da Meta seinen Sitz in Irland hat, ist nach dem sogenannten One-Stop-Shop Mechanismus der DSGVO die irische Datenschutzaufsichtsbehörde (DPC) federführend zuständig.“ In Deutschland sei der Hamburgische Beauftragte für Datenschutz und Informationsfreiheit (HbmBfDI) für Meta zuständig.

]]>[datensicherheit.de, 22.02.2023] Der Bundesbeauftragte für den Datenschutz und die Informationsfreiheit (BfDI), Prof. Ulrich Kelber, hat nach eigenen Angaben das Bundespresseamt (BPA) angewiesen, den Betrieb der „facebook“-Fanpage der Bundesregierung einzustellen. Ein entsprechendes Schreiben habe er zu Beginn der Woche versendet. „Das BPA hat ab Erhalt des Bescheids vier Wochen Zeit diesen umzusetzen.“ Es habe die Möglichkeit, innerhalb eines Monats gegen den Bescheid des BfDI zu klagen.

Foto: Bundesregierung/Kugler

Prof. Ulrich Kelber: Das BPA muss als Verantwortlicher nachweisen können, dass die Grundsätze des Datenschutzrechts eingehalten werden!

BfDI fordert, stets Grundrechte der Bürger zu wahren

„Ich habe lange darauf hingewiesen, dass der Betrieb einer ,facebook’-Fanpage nicht datenschutzkonform möglich ist“, betont Professor Kelber. Dies zeigten ihre eigenen Untersuchungen und das Kurzgutachten der Datenschutzkonferenz.

„Alle Behörden stehen in der Verantwortung, sich vorbildlich an Recht und Gesetz zu halten. Dies ist nach dem Ergebnis meiner Prüfungen beim Betrieb einer Fanpage wegen der umfassenden Verarbeitung personenbezogener Daten der Nutzenden aktuell unmöglich.“

Professor Kelber findet es wichtig, dass der Staat über Soziale Medien erreichbar ist und Informationen teilen kann. Indes stellt er klar: „Das darf er aber nur, wenn die Grundrechte der Bürgerinnen und Bürger gewahrt bleiben.“

BfDI kritisiert insbesondere Fehlen einer wirksamen Rechtsgrundlage für die Datenverarbeitung

Da sich insbesondere die Interessen von Betreibern von Fanpages und von „Meta“ ergänzten, bestehe nach Einschätzung des BfDI eine „gemeinsame Verantwortlichkeit für die Verarbeitung der bei Nutzung der Fanpage erhobenen personenbezogenen Daten“.

Das BPA müsse als Verantwortlicher nachweisen können, „dass die Grundsätze des Datenschutzrechts eingehalten werden“. Einen solchen Nachweis habe das BPA im Verfahren nicht zur aufsichtsbehördlichen Überzeugung erbringen können.

Der BfDI kritisiert insbesondere, „dass es nach seiner Begutachtung hier bislang an einer wirksamen Rechtsgrundlage für die Datenverarbeitung fehlt“. Außerdem müsse nach dem Telekommunikation-Telemedien-Datenschutz-Gesetz für die Verwendung nicht unbedingt erforderlicher Cookies und ähnlicher Tracking-Technologien eine Einwilligung eingeholt werden. Im Falle der „facebook“-Fanpages werde eine solche Einwilligung jedoch nach Ergebnis der aufsichtsbehördlichen Prüfungen derzeit nicht wirksam eingeholt.

Weitere Informationen zum Thema:

BfDI Der Bundesbeauftragte für den Datenschutz und die Informationsfreiheit, 23.03.2022

Beschluss zur Task Force Facebook-Fanpages

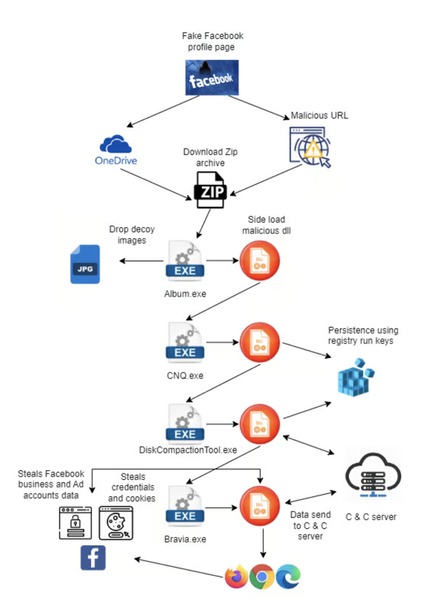

[datensicherheit.de, 06.02.2023] Das „Zscaler ThreatLabz“-Team deckt nach eigenen Angaben „regelmäßig neue Arten von Infostealer-Familien in verschiedenen Angriffskampagnen auf“. Kürzlich seien die Forscher auf den Infostealer namens „Album“ gestoßen: „Diese Malware ist als Fotoalbum getarnt, das pornographische Inhalte als Köder verwendet, während im Hintergrund bösartige Aktivitäten ausgeführt werden.“ Dazu setze die Malware auf eine sogenannte Side-Loading-Technik, bei der legitime Anwendungen zur Ausführung bösartiger DLLs verwendet würden, um die Entdeckung zu vermeiden. Die eigentliche Aufgabe sei jedoch das Stehlen von „Cookies“ und Anmeldeinformationen, „die von den Opfern in ihren Webbrowsern gespeichert wurden“. Darüber hinaus würden Informationen von „Facebook Ads Manager“, „Facebook Business“-Konten und „Facebook API Graph“-Seiten gestohlen. „Die auf einem infizierten System gesammelten Informationen werden schließlich an einen Command-and-Control-Server geschickt.“

Abbildung: zscaler

Zscaler ThreatLabz Team: Die Album-Stealer-Infektionskette

Album-Stealer lauert auf gefälschten facebook-Profilseiten mit erotischen Bildern

Der „Album“-Stealer lauere auf gefälschten „facebook“-Profilseiten mit erotischen Bildern: „Bedrohungsakteure erstellen diese Profilseiten, um die Opfer zum Klicken auf einen Link zu verleiten, mit dem sie vermeintlich ein Album mit diesen Bildern herunterladen können.“

Wird ein infizierter Link angeklickt, startet demnach die eigentliche Infektionskette mit der Weiterleitung zu einem mit Schadcode-infiziertem Zip-Archiv, das unter anderem auf „Microsoft OneDrive“ gehostet wird. „Die Zip-Archive treten unter verschiedenen Namen auf, wie beispielsweise ,Album(.)zip’, ,AlbumSuGarBaby(.)zip’, ,albumyirlsexy(.)zip’ oder ,sexyalbum(.)zip’.“

Wird Album.exe ausgeführt, wird Datei PdfiumControl.dll mit Schadcode geladen

Hinter dem Zip-Archiv verberge sich jeweils „Album.exe“ als eine legitime, ausführbare „TresoritPDFViewer“-Datei. Diese Datei sei allerdings anfällig für den „DLL Side-Loading“-Angriff: „Wird ,Album.exe’ ausgeführt, lädt das Programm eine abhängige Datei namens ,PdfiumControl.dll’, die in diesem Fall den Schadcode beinhaltet, der in der Folge die ,data.dat’-Datei mit einer sich selbst extrahierenden Archivdatei (SFX) ausführt.“ Diese Datei enthalte die als Köder eingesetzten gewünschten pornographischen Bilder.

Im Hintergrund allerdings beginne die bösartige DLL-Datei ihre Aktivitäten auf der Suche nach dem „\%AppData%\Roaming\Canon“-Verzeichnis. Erst im Anschluss werde die eigentliche „Payload“ in einem verschlüsselten Format abgeliefert, welche sich auf die Suche nach den gewünschten Informationen in Form von Anmeldeinformationen, „Cookies“ oder „Facebook Business“ und „Ad“-Accounts mache.

Fazit: Album-Stealer kann Sicherheitsvorkehrungen umgehen

Angreifer versuchten, „facebook“-Benutzer dazu zu bringen, eine bösartige Archivdatei herunterzuladen, welche als Köder mit pornographischen Inhalten locke. Der „Album“-Stealer könne Sicherheitsvorkehrungen umgehen, „indem er legitime Anwendungen ausnutzt, die für ,DLL-Side-Loading’ anfällig sind“.

Das „Zscaler ThreatLabz“-Team überwache diese Kampagne und habe eine ausführliche technische Analyse mit Indikatoren für einen erfolgreich durchgeführten Angriff im eigenen Blog veröffentlicht.

Weitere Informationen zum Thema:

zscaler, 20.01.2023

Album Stealer Targets Facebook Adult-Only Content Seekers

[datensicherheit.de, 25.08.2022] Als viele „facebook“-Nutzer am Morgen des 24. August 2022 ihren Newsfeed dort betrachteten, soll die Verwunderung groß gewesen sein: „Denn im Newsfeed wurden verschiedene Kommentare anzeigt, die fremde Nutzer auf Seiten von Prominenten oder in Gruppen gepostet hatten“, berichtet Chris Vaughan, „AVP of Technical Account Management, EMEA“ bei Tanium, in seinem aktuellen Kommentar. Das Unternehmen Facebook habe nun bestätigt, dass dies auf eine „Konfigurationsänderung“ zurückzuführen gewesen sei, welche demnach behoben wurde.

Foto: Tanium

Chris Vaughan: Jüngstes Beispiel für ein schwerwiegendes IT-Problem, das durch menschliches Versagen verursacht wurde

Ob aktuell beim Newsfeed oder im Oktober 2021: Fehler der Mitarbeiter

Dies sei das jüngste Beispiel für ein „schwerwiegendes IT-Problem, das durch menschliches Versagen verursacht wurde“, nachdem Facebook bereits im Oktober 2021 von einem anderen Vorfall betroffen war, „der ebenfalls auf einen Fehler der Mitarbeiter zurückzuführen war“.

Vaughan stellt klar: „Das schwächste Glied in der IT- und Cyber-Sicherheit ist in vielen Fällen immer noch das menschliche Element, aber es gibt Maßnahmen, die getroffen werden können, um die Auswirkungen dieser potenziell schädlichen Fehler zu minimieren.“

Newsfeed-Störung mahnt Unternehmen, ihre Cyber-Hygiene zu verbessern

Die wichtigste sei, „dass Unternehmen ihre Cyber-Hygiene verbessern“. Darunter verstehe man eine Reihe von Praktiken, welche Unternehmen und Einzelpersonen regelmäßig anwendeten, um den Zustand und die Sicherheit von Nutzern, Geräten, Netzwerken und Daten zu prüfen und aufrechtzuerhalten.

Vaughan erläutert: „Zu den wichtigen Aspekten der Cyber-Hygiene, mit denen sich Störungen und Ausfallzeiten vermeiden lassen, gehören das Einspielen von Patches und der Überblick über alle Geräte, die mit dem Netzwerk des Unternehmens verbunden sind.“

So könnten anfällige Geräte schnell repariert oder entfernt werden. Maßnahmen wie diese böten keine Garantie dafür, dass kostspielige Vorfälle vermieden werden, „aber sie verringerten die Wahrscheinlichkeit, dass sie auftreten, und die Auswirkungen, die sie haben“.

facebook-Newsfeed-Störung kurz nachdem Peiter Zatko mehrere Sicherheitsprobleme bei Twitter anführte

Die jetzige „facebook“-Störung trete auf, kurz nachdem der ehemalige Twitter-Manager Peiter Zatko mehrere Sicherheitsprobleme mit der Plattform und den Geräten der Mitarbeiter angeführt habe. Daher sei zu erwarten, dass den Praktiken von Social-Media-Unternehmen in Bezug auf IT-Management und Sicherheit weiterhin große Aufmerksamkeit zuteil werde.

„Indem sich diese Unternehmen auf die Verbesserung der Cyber-Hygiene konzentrieren und diese Bemühungen gegenüber der Öffentlichkeit und den Behörden demonstrieren, kann wieder Vertrauen aufgebaut werden“, so Vaughan abschließend. Dies sei für Social-Media-Unternehmen überaus wichtig, da es sich direkt auf eines ihrer Hauptziele auswirke – die Steigerung der Nutzerzahlen.

Weitere Informationen zum Thema:

heise online, Eva-Maria Weiß, 24.08.2022

Facebook kaputt: Verquere Inhalte im Newsfeed / Zahlreiche Nutzer berichten am Mittwochmorgen, Beiträge bei Facebook angezeigt zu bekommen, die wenig mit ihren Interessen zu tun haben

datensicherheit.de, 06.10.2021

Massiver IT-Ausfall bei facebook: Abhängigkeit von Digitalen Identitäten fordert Unternehmen heraus / Digitale Identitäten für Nutzung von Anwendungen in Unternehmen unverzichtbar

[datensicherheit.de, 27.06.2022] Laut Medienberichten soll es zur Entdeckung eines groß angelegten „facebook Messenger“-Betrugs gekommen sein, von dem möglicherweise Hunderte Millionen „facebook“-Nutzer betroffen sein könnten, was abermals das weltweite Bedrohungspotenzial durch Phishing-Angriffe verdeutlicht. PIXM meldet, dass im Jahr 2021 2,7 Millionen Nutzer eine Phishing-Seiten besucht hätten – und rund 8,5 Millionen bisher im Jahr 2022. Das stellt laut einer aktuellen Stellungnahme von KnowBe4 „ein enormes Wachstum dieser Angriffsmethode im Vergleich zum letzten Jahr dar“.

Links zu Phishing-Seite stammen wohl von facebook selbst

Hierbei nutzten die Bedrohungsakteure kompromittierte „facebook“-Konten, um die Phishing-Seiten über den „facebook Messenger“ zu verbreiten. Die Links stammten dabei wohl von „facebook“ selbst, so die Forscher. „Das heißt, das Konto eines Nutzers wird kompromittiert, und der Bedrohungsakteur loggt sich wahrscheinlich automatisch in dieses Konto ein und schickt den Link über ,facebook Messenger‘ an die ,Freunde‘ des Nutzers.“ Das interne „Threat Intelligence Team“ von Facebook sei in diese Systeme zum Sammeln von Anmeldeinformationen eingeweiht, doch diese Gruppe setze eine Technik ein, um die Blockierung ihrer URLS zu umgehen.

Diese Technik beinhalte die Verwendung legitimer Anwendungsdienste, welche das erste Glied in der Umleitungskette darstellten, sobald der Benutzer auf den Link geklickt hat. Anschließend werde er auf die eigentliche Phishing-Seite umgeleitet. Auf „facebook“ erscheint aber ein Link, „der mit einem legitimen Dienst generiert wurde, den ,facebook‘ nicht ohne weiteres blockieren kann“.

Die Kampagne nutze eine Automatisierung, um verschiedene Phishing-Seiten zu durchlaufen und so die Erkennung durch Sicherheitstechnologien zu vermeiden. „Sobald eine der URLs dennoch entdeckt und blockiert wird, haben es die Bedrohungsakteure recht einfach einen neuen Link mit demselben Dienst und einer neuen eindeutigen ID zu erstellen.“ Diese Beobachtungen zeigten, dass pro Dienst mehrere an einem Tag verwendet worden seien. Die Nutzung dieser Dienste ermögliche es, die Links der Bedrohungsakteure für lange Zeit verborgen zu halten und eine Blockierung durch den „facebook Messenger“ zu vermeiden.

Beliebte Angriffstechniken neben Phishing

Bei einem klassischen Phishing-Angriff werde versucht, sensible Informationen wie Benutzernamen, Kennwörter und Kreditkartendaten zu erlangen. Die Bedrohungsakteure gäben sich hierbei als vertrauenswürdiges Unternehmen aus und verschickten Massen-E-Mails, um Spam-Filter zu umgehen und oftmals sorglose Nutzer zum Anklicken schadhafter Links zu verleiten. Nachfolgend eine kleine KnowBe4-Übersicht weiterer beliebter Techniken, mit denen „täglich weltweit Tausende von Unternehmen und Privatpersonen angegriffen werden“:

Vishing

Vishing stehe für „Voice-Phishing“. Dabei handele es sich um eine Betrugsmasche, bei der die Opfer in Form eines Telefonanrufs oder einer Sprachnachricht – kontaktiert und dann mündlich nach ihren persönlichen Daten befragt würden.

Ransomware

Angreifer nutzten Ransomware, um die Daten der Opfer zu verschlüsseln und ihre Computer oder Systeme zu sperren. Folglich würden die Opfer damit erpresst, ein Lösegeld zu zahlen, um ihre Daten und ihren Zugriff zurückzuerhalten.

Social Engineering

Dies bezeichne den Einsatz psychologischer Manipulation, um Menschen dazu zu bringen, vertrauliche Informationen preiszugeben oder Zugang zu Geldern zu gewähren. Die Kunst des „Social Engineering“ könne auch darin bestehen, Informationen von Social-Media-Plattformen zu sammeln, um potenzielle Opfer damit zu manipulieren.

Wirksame Verteidigung gegen Phishing-Kampagnen

Schulungen zum Sicherheitsbewusstsein (wie z.B. solche von KnowBe4) könnten Mitarbeitern und Unternehmen helfen, die raffinierten Betrugsmethoden zu durchschauen, welche es schafften, die Sicherheitsfilter der Unternehmen zu umgehen.

Grundsätzlich werde hierbei versucht, mithilfe von simulierten Phishing-Mails zu testen, wie aufmerksam die Mitarbeiter sind. Das Ziel der Trainings sei es, eine gesteigerte Sensibilisierung bezüglich der Gefahren und dem Erkennen solcher Attacken zu erreichen.

Weitere Informationen zum Thema:

PIXM

Phishing tactics: how a threat actor stole 1M credentials in 4 months

datensicherheit.de, 04.04.2022

Fanpages: Facebook-Verstöße gegen Europäisches Datenschutzrecht auch Seitenbetreibern zuzurechnen / Datenschutzkonferenz hat Kurzgutachten zur aktuellen Situation und datenschutzrechtlichen Konformität des Betriebs sogenannter Fanpages erstellt

datensicherheit.de, 06.10.2021

Massiver IT-Ausfall bei facebook: Abhängigkeit von Digitalen Identitäten fordert Unternehmen heraus / Digitale Identitäten für Nutzung von Anwendungen in Unternehmen unverzichtbar

datensicherheit.de, 07.04.2021

Facebook-Datenleck: Maßnahmen gegen drohenden Identitätsdiebstahl / Persönliche Daten von 533 Millionen Facebook-Nutzern, einschließlich Telefonnummern, online geleakt

[datensicherheit.de, 04.04.2022] Der Hamburgische Beauftragte für Datenschutz und Informationsfreiheit (HmbBfDI) geht nach eigenen Angaben wegen des „facebook“-Auftritts der Hamburger Behörden auf den Senat zu. Diese Nutzung durch eigene Auftritte, sog. „facebook“-Fanpages, stoße seit Jahren auf rechtliche Bedenken. Bereits 2018 hatte der EuGH demnach entschieden, dass eine gemeinsame datenschutzrechtliche Verantwortlichkeit von Anbietern dieser „facebook“-Fanpages und des Providers Facebook selbst besteht.

facebook-Fanpages mit problematischer Rechtslage

Verstöße von Facebook gegen das Europäische Datenschutzrecht seien daher auch den Seitenbetreibern zuzurechnen: Dies seien vor allem die Speicherung von und der Zugriff auf Daten in den Geräten der Nutzer ohne wirksame Rechtsgrundlage und fehlende Informationen.

„Anlässlich des Urteils des OVG Schleswig vom 25. November 2021, das einen jahrelangen Rechtsstreit abgeschlossen hatte, hat die Datenschutzkonferenz (DSK) ein Kurzgutachten zu der aktuellen Situation und der datenschutzrechtlichen Konformität des Betriebs von ,facebook‘-Fanpages erstellt, das die insofern problematische Rechtslage bestätigt.“

Hamburger Senatskanzlei über datenschutzrechtliche Problematik informiert

Die Datenschutzbeauftragten der Länder und des Bundes hätten beschlossen, die jeweiligen obersten Bundes- und Landesbehörden über das Kurzgutachten der DSK zu informieren, über die Rechtslage aufzuklären und auf eine Deaktivierung der Seiten durch die betroffenen Behörden hinzuwirken, „soweit Nachweise für die datenschutzrechtliche Konformität der Fanpage-Nutzung nicht gelingen“.

Der HmbBfDI habe bereits in der letzten Woche die Senatskanzlei der Freien und Hansestadt Hamburg dementsprechend informiert.

Weitere Informationen zum Thema:

DSK, Taskforce Facebook‐Fanpages, 18.03.2022

Kurzgutachten zur datenschutzrechtlichen Konformität des Betriebs von Facebook‐Fanpages

datensicherheit.de, 02.07.2018

facebook-Fanpages: Datenschutz-Mitverantwortung der Organisationen / Rechtsexperten des Forschungsverbunds „Forum Privatheit“ beleuchten langfristige Auswirkungen des EuGH-Urteils

datensicherheit.de, 01.11.2013

facebook-Fanpages: ULD legt Berufung gegen Urteil des Verwaltungsgerichtes Schleswig ein / Musterverfahren soll verbindliche Klärung der datenschutzrechtlichen Frage herbeiführen