Aktuelles, Branche, Studien - geschrieben von cp am Mittwoch, Juni 5, 2013 15:11 - noch keine Kommentare

Check Point-Studie: 79 Prozent der Unternehmen waren letztes Jahr von einem Sicherheitsvorfall mit mobilen Geräten betroffen

Zwischenfälle im Bereich mobile Datennutzung kosteten fast die Hälfte der befragten Unternehmen mehr als 100.000 US-Dollar

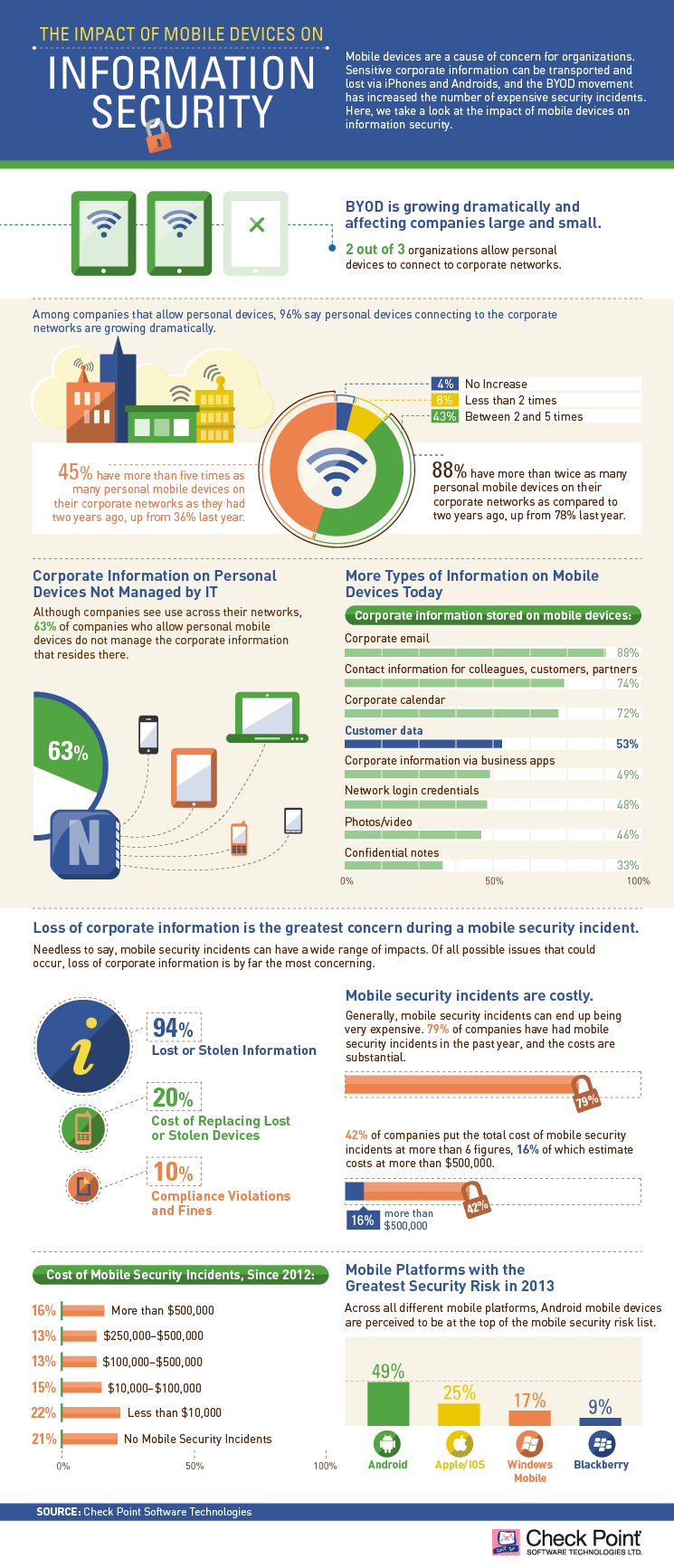

[datensicherheit.de, 04.06.2013] Check Point® Software Technologies Ltd. hat seine zweite Studie zur mobilen Sicherheit vorgestellt. Aus ihr geht hervor, dass sich in den meisten Unternehmen (79 Prozent) im vergangenen Jahr ein Sicherheitsvorfall mit mobilen Geräten ereignet hat und die Kosten solcher Vorfälle erheblich sind. Bei 42 Prozent der Unternehmen bewegten sie sich im sechsstelligen Bereich; bei 16 Prozent betrugen sie sogar mehr als 500.000 US-Dollar.

Mobile Geräte (Smartphones & Tablets z. B.) bleiben für die IT-Sicherheitsteams eine ständige Sorge. Sensible Unternehmensinformationen können leicht mitgenommen werden, an Unbefugte gelangen oder verloren gehen, und der Trend zu BYOD (Bring Your Own Device) hat die Zahl kostspieliger Sicherheitsvorfälle enorm ansteigen lassen. Dennoch werden Unternehmensinformationen, einschließlich sensibler Kundendaten, zunehmend auf privaten Mobilgeräten von Mitarbeitern gespeichert und nicht von der Unternehmens-IT verwaltet.

Die Studie, für die fast 800 IT-Fachkräfte befragt wurden, fasst die immense Zunahme von BYOD in Zahlen, zeigt die Häufigkeit und Kosten von Sicherheitsvorfällen bei der mobilen Datennutzung auf und ermittelt die Hauptprobleme, mit denen Unternehmen aller Größen konfrontiert sind.

Die Auswirkungen der Nutzung mobiler Geräte auf die Informationssicherheit

Die wichtigsten Erkenntnisse:

- Starke Zunahme der mitarbeitereigenen Mobilgeräte, die sich mit Unternehmensnetzen verbinden – Von den Unternehmen, in denen private mobile Geräte gestattet sind, geben 96 Prozent an, dass sich immer mehr solche Geräte mit ihrem Netz verbinden. In 45 Prozent der Unternehmen gibt es mehr als fünfmal so viele private Mobilgeräte wie noch vor zwei Jahren.

- Sicherheitsvorfälle mit mobilen Geräten kommen in großen und kleinen Unternehmen häufig vor und verursachen erhebliche Kosten – Mehr als die Hälfte (52 Prozent) der großen Unternehmen geben an, dass sich die Kosten von Sicherheitsvorfällen mit mobilen Geräten im vergangenen Jahr auf mehr als 500.000 US-Dollar beliefen. Und selbst bei 45 Prozent der KMUs mit weniger als 1000 Mitarbeitern verursachten solche Sicherheitsvorfälle im letzten Jahr Kosten von über 100.000 US-Dollar.

- Mobile Plattform mit dem größten wahrgenommenen Sicherheitsrisiko – 49 Prozent der Unternehmen (gegenüber 30 Prozent im Vorjahr) bezeichnen Android als die Plattform mit dem größten wahrgenommenen Sicherheitsrisiko, verglichen mit Apple, Windows Mobile und Blackberry.

- Unternehmensinformationen auf mobilen Geräten werden nicht verwaltet – Trotz kostspieliger Sicherheitspannen mit mobilen Geräten unterlassen es 63 Prozent der Unternehmen, Firmeninformationen auf privaten Mobilgeräten zu verwalten, und bei 93 Prozent wirft die Einführung von BYOD-Richtlinien Probleme auf.

- Auf immer mehr mobilen Geräten sind sensible Kundendaten gespeichert – Mehr als die Hälfte (53 Prozent) aller befragten Unternehmen geben an, dass sensible Kundendaten auf mobilen Geräten gespeichert werden. Im Vorjahr waren es erst 47 Prozent.

„Die explosive Zunahme von BYOD, mobilen Apps und Cloud-Services macht den Schutz von Unternehmensinformationen für große wie auch kleine Unternehmen zu einer Herkulesaufgabe“, erklärt Tomer Teller, Security Evangelist und Forscher bei Check Point Software Technologies. „Eine effektive mobile Sicherheitsstrategie zielt darauf ab, die unternehmenseigenen Informationen auf den vielen verschiedenen Geräten zu schützen und geeignete Kontrollen für sichere mobile Zugriffe auf Daten und Anwendungen zu implementieren. Ebenso wichtig ist es, die Belegschaft über Best Practices aufzuklären, da unvorsichtige Mitarbeiter in den meisten Unternehmen ein größeres Problem darstellen als Cyberkriminelle.“

Check Point beschäftigt sich seit mehr als 12 Jahren mit dem Schutz mobiler Daten. Angesichts der permanenten mobilen Bedrohungen stellt Check Point mit seinem Mobile Access Software Blade eine sichere und einfache Lösung für Unternehmensmitarbeiter bereit, um sich mit Smartphones, Tablets oder PCs via Internet mit unternehmenseigenen Anwendungen zu verbinden. Das Check Point Mobile Access Software Blade bietet unternehmensgerechten Remote-Zugang über Layer-3 VPN und SSL VPN und ermöglicht so einen schnellen und sicheren Zugriff auf E-Mail, Kalender, Kontakte und Unternehmensanwendungen.

Über die Studie:

Für die Studie The Impact of Mobile Devices on Information Security wurden knapp 800 IT-Fachleute in den Vereinigten Staaten, Kanada, dem Vereinigten Königreich, Deutschland und Japan befragt. Als zweite Untersuchung zu diesem Thema wertet die Studie auch die Unterschiede zu Antworten auf ähnliche Fragen aus, die vor einem Jahr gestellt wurden. Ziel der Studie war die Sammlung von Daten, um die Auswirkungen mobiler Geräte auf die Informationssicherheit in Unternehmen quantifizieren zu können.

Weitere Informationen zum Thema:

checkpoint.com

The Impact of Mobile Devices on Information Security

datensicherheit.de, 05.03.2013

BYOD: Hälfte der Unternehmen hat bereits ein Gerät mit wichtigen Daten verloren

Aktuelles, Experten, Studien - Apr. 1, 2025 13:23 - noch keine Kommentare

14. Deutscher Seniorentag 2025: DsiN-Forderung nach Stärkung Digitaler Teilhabe

weitere Beiträge in Experten

- Nur 1 von 10 Unternehmen wähnt sich in KI-Fragen als Vorreiter

- Dringender Branchenappell zum Glasfaser- und Mobilfunkausbau an Digitalministerkonferenz

- Wahrung der Grundrechte im Fokus: 109. DSK beschließt Forderungen an künftige Bundesregierung

- BGH-Urteil zu Meta-Datenschutzverstoß: Verbraucherzentrale Bundesverband gewinnt Verfahren

- World Backup Day 2025: Regelmäßige Datensicherung laut BSI unverzichtbar

Aktuelles, Branche, Studien - Apr. 1, 2025 13:39 - noch keine Kommentare

Nur 4 Länder verbesserten sich 2024: Europas Datenschutz weiter im Krisenmodus

weitere Beiträge in Branche

- Cyberresilienz: Empfehlungen für die Entscheiderebene

- PCI DSS 4.0: Datensicherheit stärken mit Phishing-resistenter MFA

- World Backup Day 2025 als Anlass für Überlegungen zu einer resilienten Datenschutzstrategie

- ICS/OT Cybersecurity Budget Report 2025: Über 50 Prozent der Befragten fühlen sich bedroht

- Threat to water supply from cyber attacks still underestimated

Branche, Umfragen - Dez. 21, 2020 21:46 - noch keine Kommentare

Threat Hunting: Bedeutung und Wertschätzung steigt

weitere Beiträge in Service

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

- TeleTrusT-Umfrage: „IT-Sicherheit im Home Office“

- Cybersicherheit: SANS-Studie zu Frauen in Führungspositionen

Kommentieren