Aktuelles, Branche - geschrieben von dp am Dienstag, März 12, 2024 18:14 - noch keine Kommentare

Magnet Goblin Group: Schnelle Ausnutzung von First-Day-Schwachstellen

Hacker-Gruppe Magnet Goblin zielt auf öffentlich zugängliche Server und Edge-Geräte

[datensicherheit.de, 12.03.2024] Check Point hat nach eigenen Angaben die Aktivitäten der jüngst entdeckten „Magnet Goblin Group“ untersucht. Dieser finanziell motivierte Bedrohungsakteur nutzt demnach „1st Day“-Schwachstellen – also bekannte, aber noch immer offene Sicherheitslücken – bereits am ersten Tag nach Bekanntmachung aus, um öffentlich zugängliche Server und Edge-Geräte zu infiltrieren. Diese Hacker-Bande ziele auf „Ivanti Connect Secure VPN“, „Magento“, „Qlik Sense“ und womöglich „Apache ActiveMQ“.

Abbildung: Check Point

CPR-Erkenntnisse zu bisherigen Kampagnen der Magnet Goblin Group

Magnet Goblin Group bei Nutzung eines breiten Arsenals an Malware beobachtet

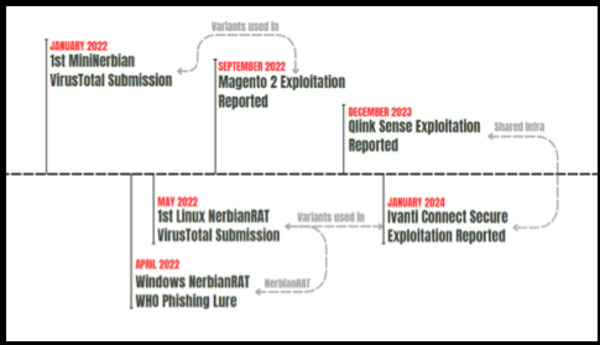

„Check Point Research“ (CPR) habe die Aktivitäten der jüngst entdeckten „Magnet Goblin Group“ untersucht. Dieser finanziell motivierte Bedrohungsakteur nutze „1st-Day“-Schwachstellen, d.h. bekannte, indes aber noch offene Sicherheitslücken bereits am ersten Tag nach Bekanntmachung aus, um öffentlich zugängliche Server und Edge-Geräte zu infiltrieren. CPR, die „Threat Intelligence“-Abteilung der Check Point® Software Technologies Ltd., habe diese Cyber-Kriminellen bei der Nutzung eines breiten Arsenals von Malware beobachtet.

Wie die meisten Hacker-Gruppen verfolge „Magnet Goblin“ opportunistische Ziele; doch in diesem Fall hätten die Nachforschungen von CPR ergeben, „dass die USA am stärksten im Visier der Gruppe stehen“. Bisher hätten die Täter hauptsächlich Ziele aus den Bereichen der Medizin, Fertigung und Energie angegriffen. Sie setzten dabei ein ausgeklügeltes Set von „Tools“ ein – darunter „NerbianRAT“, ein plattformübergreifender RAT (Remote Access Trojaner) gegen „Windows“ und „Linux“, sowie „WARPWIRE“, ein „Stealer“ für „JavaScript“-Anmeldedaten. Diese vielfältige Malware-Suite ermögliche ein breites Spektrum an Cyber-Angriffen – von Datendiebstahl bis hin zu dauerhaftem Zugriff auf geknackte Netzwerke.

Magnet Goblin nutze frisch bekanntgewordene Schwachstellen umgehend aus

„Magnet Goblin“ nutze frisch bekanntgewordene Schwachstellen umgehend aus und ziele dabei insbesondere auf Plattformen wie „Ivanti Connect Secure VPN“, „Magento“, „Qlik Sense“ und „Apache ActiveMQ“. Das schnelle Manövrieren der Gruppe, um Schwachstellen – teils innerhalb eines Tages nach ihrer Bekanntmachung – zu missbrauchen, bedeutet laut CPR „eine tiefgreifende Bedrohung für digitale Infrastrukturen weltweit“.

Im Mittelpunkt der Strategie von „Magnet Goblin“ stünden vor allem Edge-Geräte und öffentlich zugängliche Dienste. Auf diese Weise gelinge es ihnen, den Patches einen Schritt voraus zu sein und unbefugten Zugriff auf sensible Systeme zu erlangen. Die Malware-Suite von „Magnet Goblin“ sei ebenso vielfältig wie gefährlich. „NerbianRAT“, ein plattformübergreifender Remote-Access-Trojaner (RAT), ermögliche eine umfassende Kontrolle über Systeme, während „MiniNerbian“, eine kleinere „Linux“-Hintertür, einen heimlicheren Weg der Infiltration biete. Darüber hinaus setze diese Gruppe Programme zur Fernüberwachung und Fernverwaltung ein, wie „ScreenConnect“ und „AnyDesk“ – „was was die Abwehr erschwert“.

Magnet Goblin als deutliche Erinnerung an ständiges Wettrüsten zwischen Hackern und IT-Sicherheitskräften

Das Auftauchen von Gruppen wie „Magnet Goblin“ sei eine deutliche Erinnerung an das ständige Wettrüsten zwischen Hackern und IT-Sicherheitskräften. Dies unterstreiche zudem den dringenden Bedarf an robusten Abwehrmaßnahmen. Unternehmen müssten der Patch-Verwaltung die Priorität einräumen, um Schwachstellen umgehend zu beheben, außerdem die Überwachung verbessern, um frühe Anzeichen eines Eindringens zu erkennen, und das Bewusstsein für IT-Sicherheit in ihren Teams fördern.

Verteidigungsstrategien, einschließlich des Einsatzes fortschrittlicher Bedrohungserkennungssysteme und regelmäßiger Audits der Sicherheit, seien unerlässlich, um den neuen Taktiken von Bedrohungsakteuren zu begegnen. „Check- Point-Kunden sind gegen die in dieser Meldung beschriebenen Bedrohungen geschützt.“

Weitere Informationen zum Thema:

cp<r> CHECK POINT RESEARCH, 08.03.2024

Magnet Goblin Targets Publicly Facing Servers Using 1-Day Vulnerabilities

Aktuelles, Experten - Apr. 3, 2025 16:53 - noch keine Kommentare

Litfaßsäule 4.0: Resiliente Krisenkommunikation in Darmstadt

weitere Beiträge in Experten

- 14. Deutscher Seniorentag 2025: DsiN-Forderung nach Stärkung Digitaler Teilhabe

- Nur 1 von 10 Unternehmen wähnt sich in KI-Fragen als Vorreiter

- Dringender Branchenappell zum Glasfaser- und Mobilfunkausbau an Digitalministerkonferenz

- Wahrung der Grundrechte im Fokus: 109. DSK beschließt Forderungen an künftige Bundesregierung

- BGH-Urteil zu Meta-Datenschutzverstoß: Verbraucherzentrale Bundesverband gewinnt Verfahren

Aktuelles, Branche, Veranstaltungen - Apr. 3, 2025 15:05 - noch keine Kommentare

Web-Seminar am 10. April 2025: NIS-2 als Teil eines integrierten Managementsystems

weitere Beiträge in Branche

- Digitale Souveränität Europas: IT-Sicherheit „Made in EU“ als Basis

- Google Play Store: Hunderte bösartige Apps aufgespürt

- Nur 4 Länder verbesserten sich 2024: Europas Datenschutz weiter im Krisenmodus

- Cyberresilienz: Empfehlungen für die Entscheiderebene

- PCI DSS 4.0: Datensicherheit stärken mit Phishing-resistenter MFA

Branche, Umfragen - Dez. 21, 2020 21:46 - noch keine Kommentare

Threat Hunting: Bedeutung und Wertschätzung steigt

weitere Beiträge in Service

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

- TeleTrusT-Umfrage: „IT-Sicherheit im Home Office“

- Cybersicherheit: SANS-Studie zu Frauen in Führungspositionen

Kommentieren