Aktuelles, Experten, Studien - geschrieben von dp am Donnerstag, Oktober 15, 2020 21:08 - noch keine Kommentare

Passwort-Raten: Hacker überraschend erfolgreich

Stephan Wiefling arbeitet an Methoden, um legitime Nutzer beim Einloggen zu erkennen, Hacker jedoch abzuweisen

[datensicherheit.de, 15.10.2020] Wohl fast jeder IT-Anwender hat mindestens zehn oder zwanzig Passwörter – wenn sie nicht mehrfach genutzt werden, könnten es auch locker vierzig oder noch mehr sein: Ob im Web bei Bankgeschäften, zum Abrufen von E-Mails, beim Einkaufen, in Sozialen Netzwerken oder am Arbeitsplatz benötigt, kommt es immer häufiger vor, dass Hacker versuchen, solche Passwörter abzufangen oder zu erraten und in krimineller Absicht einzusetzen – in der Regel mit finanziellem Schaden für die Nutzer. Hiervor warnt Stephan Wiefling, Doktorand in der „Gruppe für Daten- und Anwendungssicherheit“ (DAS) bei Prof. Dr.-Ing. Luigi Lo Iacono am Fachbereich Informatik der Hochschule Bonn-Rhein-Sieg (H-BRS). Wiefling arbeitet nach eigenen Angaben „an Methoden, mit denen legitime Nutzer beim Einloggen als solche erkannt werden, Gauner jedoch ihr Ziel nicht erreichen“.

Foto: TH Köln

Stephan Wiefling rät zur RisikoBasierten Authentifizierung (RBA)

RisikoBasierte Authentifizierung, um Hacker draußen zu halten

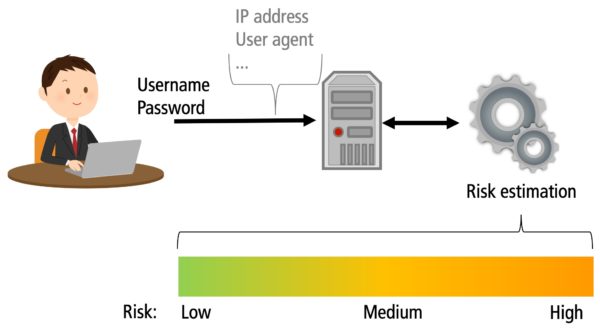

„Es geht um RisikoBasierte Authentifizierung, kurz RBA“, so Wiefling und erklärt das Prinzip: Demnach akzeptiert eine Webseite die Eingaben von Nutzername und Passwort, solange das System keine Auffälligkeiten erkennt. „Erst wenn es sich aufgrund des Verhaltens nicht sicher ist, dass sich die legitime Person einloggen möchte, fragt es nach einer zweiten Autorisierung.“

Verdächtig sei sogenanntes abweichendes Verhalten. Verwendet eine Person beispielsweise ein bislang ungenutztes Gerät, meldet sich an einem ungewöhnlichen Ort und vielleicht zu einer noch ungewöhnlicheren Zeit an, interpretiert das System laut Wiefling dies als „abweichendes Verhalten und verlangt eine Bestätigung über die legitime Anmeldung“.

Abbildung: Stephan Wiefling

Allgemeine RBA-Funktionsweise

RBA gegen Hacker signifikant sicherer als rein passwortbasierte Authentifizierung

RisikoBasierte Authentifizierung sei damit für Nutzer insofern komfortabel, als sie nur einmal ihr Passwort eingeben müssten, um von der Webseite akzeptiert zu werden, „sofern nichts Ungewöhnliches vor sich geht“. Dies bestätige auch eine Laborstudie mit knapp 70 Nutzern:

Sie nehmen laut Wiefling RBA zudem als „signifikant sicherer“ wahr als eine rein passwortbasierte Authentifizierung. Konkret bevorzugten sie ganz klar RBA für Webseiten mit persönlichen Daten wie etwa Social-Media-Dienste oder Online-Shopping.

Beim Online-Banking wird 2FA noch gegenüber RBA zur Hacker-Abwehr bevorzugt

Damit nicht genug: Wiefling untersucht in seinem Forschungsvorhaben RBA im Vergleich zur Zwei-Faktor-Authentifizierung (2FA), bei der sich Nutzer grundsätzlich immer zweimal mit zwei verschiedenen Merkmalen – beispielsweise Passwort und Einmal-PIN – authentifizieren müssen, damit das System sie akzeptiert:

Bei gleichem Sicherheitsgefühl werde RBA zwar deutlich besser akzeptiert als 2FA, erläuzrt Wiefling, aber es gebe eine Ausnahme: „Bei Webseiten mit sehr hohen Sicherheitsanforderungen wie beim Online-Banking wird die Zwei-Faktor-Authentifizierung noch bevorzugt.“

Mit gestohlener E-Mail-Adresse und Passwort probieren Hacker, ob diese Kombination auch auf anderen Webseiten funktioniert

Zur Beantwortung der Fragen, wie Cyber-Kriminelle überhaupt an Passwörter herankommen, welche Techniken sie dafür nutzen und wie sichere Passwörter beschaffen sein sollten geht Wiefling zunächst auf die die beiden kritischen Situationen ein:

Zunächst benennt er massive sogenannte Datenbank-Leaks. Dabei würden – wie in der Vergangenheit geschehen – beispielsweise bei LinkedIn, Adobe oder MySpace Kundendaten einschließlich des Passworts gestohlen. Mit E-Mail-Adresse und Passwort probierten die Hacker dann mit automatisierten Verfahren, ob diese Kombination auch auf anderen Webseiten funktioniert. „Credential Stuffing“ heiße diese Vorgehensweise, die allein von Online-Dienstleister Akamai täglich 250 Millionen Mal registriert werde.

Ausgeklügeltes Raten von Passwörtern mit verblüffendem Erfolg für Hacker

Die zweite Methode sei das immer ausgeklügeltere Raten von Passwörtern mit verblüffendem Erfolg. Wiefling: „Der Erfolg liegt bei 70 Prozent schon bei weniger als 100 Rateversuchen.“ Die Ratemethode basiere auf Annahmen und vorhandenen Daten. Jemand sammele Daten zu einer Zielperson wie Namen oder Geburtsdaten von Angehörigen, vielleicht sogar bereits bekannte Passwörter oder den Namen des Haustieres.

Danach berechne der Computer aus statistischen Annahmen eine Liste möglicher Passwörter, die am wahrscheinlichsten gewählt wurden. „Wir sind nun mal Menschen und können uns kryptische Zeichenkombinationen nur schwer merken“, erläutert Wiefling den erschreckenden Erfolg dieser Methode, die schon 2016 wissenschaftlich beschrieben worden sei.

Dem Hacker voraus sein: Passwort-Manager verwenden!

Wiefling lässt seine Passwörter „von einem Passwort-Manager erstellen, den manche Internetbrowser direkt anbieten“. Außerdem sollte kein Passwort für mehrere Internetdienste benutzt werden, rät er und ergänzt, nicht jedes Passwort müsse unendlich kompliziert sein.

Ein längerer Satz wie „Montags arbeite ich oft sehr gerne“ bringe meist höhere Sicherheit als schwer merkbare, dafür aber kürzere Zeichenkombinationen wie etwa „$Le90pch“. Damit entstehe eine Fülle von Passwörtern, die er in einem Online-Safe für Passwörter speichere, wo sie automatisch verschlüsselt würden. Nutzer müssten sich dann nur noch ein einziges Passwort merken: „Es öffnet den Safe und entschlüsselt die Passwörter.“

Weitere Informationen zum Thema:

Hochschule Bonn-Rhein-Sieg

/DAS> Gruppe für Daten- und Anwendungssicherheit

Schneier on Security, 05.10.2020

On Risk-Based Authentication

‚;–have i been pwned?

Check if you have an account that has been compromised in a data breach

datensicherheit.de, 14.07.2020

Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

Aktuelles, Experten - Apr. 3, 2025 16:53 - noch keine Kommentare

Litfaßsäule 4.0: Resiliente Krisenkommunikation in Darmstadt

weitere Beiträge in Experten

- 14. Deutscher Seniorentag 2025: DsiN-Forderung nach Stärkung Digitaler Teilhabe

- Nur 1 von 10 Unternehmen wähnt sich in KI-Fragen als Vorreiter

- Dringender Branchenappell zum Glasfaser- und Mobilfunkausbau an Digitalministerkonferenz

- Wahrung der Grundrechte im Fokus: 109. DSK beschließt Forderungen an künftige Bundesregierung

- BGH-Urteil zu Meta-Datenschutzverstoß: Verbraucherzentrale Bundesverband gewinnt Verfahren

Aktuelles, Branche, Veranstaltungen - Apr. 3, 2025 15:05 - noch keine Kommentare

Web-Seminar am 10. April 2025: NIS-2 als Teil eines integrierten Managementsystems

weitere Beiträge in Branche

- Digitale Souveränität Europas: IT-Sicherheit „Made in EU“ als Basis

- Google Play Store: Hunderte bösartige Apps aufgespürt

- Nur 4 Länder verbesserten sich 2024: Europas Datenschutz weiter im Krisenmodus

- Cyberresilienz: Empfehlungen für die Entscheiderebene

- PCI DSS 4.0: Datensicherheit stärken mit Phishing-resistenter MFA

Branche, Umfragen - Dez. 21, 2020 21:46 - noch keine Kommentare

Threat Hunting: Bedeutung und Wertschätzung steigt

weitere Beiträge in Service

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

- TeleTrusT-Umfrage: „IT-Sicherheit im Home Office“

- Cybersicherheit: SANS-Studie zu Frauen in Führungspositionen

Kommentieren